歡迎您光臨深圳塔燈網(wǎng)絡(luò)科技有限公司!

余先生:13699882642

余先生:13699882642

發(fā)表日期:2019-09 文章編輯:小燈 瀏覽次數(shù):4219

剛看到今天發(fā)布了Destoon 6.0 2017-01-09 更新,用我在【代碼審計(jì)】小密圈里說過的方法,瞬間找到修復(fù)的一處SQL注入漏洞。用中午的20分鐘,小小地分析一下。

我們先看看diff(左新右老):

mobile/guestbook.php 中將$_SERVER['HTTP_USER_AGENT']刪掉了。分析一下,這里是手機(jī)端的留言板,destoon將用戶的User-Agent放入了留言內(nèi)容變量$post[content]中。

而據(jù)我對destoon的了解,其全局對GPC做了轉(zhuǎn)義和WAF,但User-Agent沒有進(jìn)行過濾,所以這里有可能存在一個SQL注入漏洞。

所以往后看看吧,其調(diào)用了guestbook類的add方法,將$post變量傳入:

<?php function add($post) { $post = $this->set($post); $sqlk = $sqlv = ''; foreach($post as $k=>$v) { if(in_array($k, $this->fields)) { $sqlk .= ','.$k; $sqlv .= ",'$v'"; } } $sqlk = substr($sqlk, 1); $sqlv = substr($sqlv, 1); $this->db->query("INSERT INTO {$this->table} ($sqlk) VALUES ($sqlv)"); return $this->itemid; }

這里調(diào)用了$this->set($post)進(jìn)行處理,跟進(jìn):

<?php function set($post) { global $DT_TIME, $_username, $DT_IP, $TYPE; $post['content'] = strip_tags($post['content']); $post['title'] = in_array($post['type'], $TYPE) ? '['.$post['type'].']' : ''; $post['title'] .= dsubstr($post['content'], 30); $post['title'] = daddslashes($post['title']); $post['hidden'] = isset($post['hidden']) ? 1 : 0; if($this->itemid) { $post['status'] = $post['status'] == 2 ? 2 : 3; $post['editor'] = $_username; $post['edittime'] = $DT_TIME; } else { $post['username'] = $_username; $post['addtime'] = $DT_TIME; $post['ip'] = $DT_IP; $post['edittime'] = 0; $post['reply'] = ''; $post['status'] = 2; } $post = dhtmlspecialchars($post); return array_map("trim", $post); }

簡單分析可以發(fā)現(xiàn),以下幾點(diǎn):

先看content,因?yàn)閐estoon中的htmlspecialchars是設(shè)置了ENT_QUOTES參數(shù)的,所以單引號也被轉(zhuǎn)義了,我們無法直接逃逸出單引號,但因?yàn)閈沒有轉(zhuǎn)義,所以我們可以利用content來消滅掉一個單引號。

緊跟其后的title,又是從content中截取了三十個字符(令$post['type']為空),所以我們大概可以構(gòu)造出這樣一個content:?,user(),0,0,0,0,0,0,2);...\

最后執(zhí)行的SQL語句如下:

但上述SQL語句有個問題,因?yàn)樵畔⒂幸徊糠?-來自','0','','1484286570','10.211.55.2','0','','2')是被我們拋棄了,這部分又沒法注釋(因?yàn)橛袚Q行),在執(zhí)行的過程中就會出錯,導(dǎo)致執(zhí)行失敗。

怎么辦呢?

其實(shí)這里之所以不能執(zhí)行,就是因?yàn)橛幸粋€換行符\n,但因?yàn)榍懊娲嬖谝粋€?substr($post['content'], 30),所以我們只需要將長度設(shè)置的大于30,就能讓換行符被切掉。

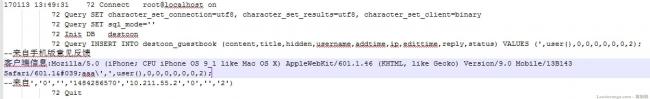

所以,我最后得到的payload如下:,0,0,0,0,0,0,user(),3)##########,再將UA最后一位設(shè)置為\,如下圖:

就能成功在reply的位置注入信息出來啦:

不過大家也看到了,這個注入有個30字符的限制,所以要注意一下幾點(diǎn):

【代碼審計(jì)】小密圈中,@雨了個雨 師傅提出,登錄用戶其實(shí)是可以注入出管理員賬號密碼的。

我們翻一下diff前面的代碼就可以發(fā)現(xiàn),登錄用戶其實(shí)是有很多可控字段的:

<?php if($do->pass($post)) { $post['type'] = ''; if($_userid) { $user = userinfo($_username); $post['truename'] = $user['truename']; $post['telephone'] = $user['telephone'] ? $user['telephone'] : $user['mobile']; $post['email'] = $user['mail'] ? $user['mail'] : $user['email']; $post['qq'] = $user['qq']; $post['msn'] = $user['msn']; $post['ali'] = $user['ali']; $post['skype'] = $user['skype']; } $do->add($post); exit('ok'); }

如truename、telephone、email、qq、msn、ali、skype等,我們只需要找到其中可以控制內(nèi)容的字段,用多個字段拼接的方法繞過長度限制。我就不細(xì)說了,有興趣可以去看看 @雨了個雨 給出的POC。

最后感嘆一下前一個方法吧,有意思的一點(diǎn)在于,他和很多CTF里出現(xiàn)的題目一樣,但又是那么巧合——巧合的是,content前面的部分進(jìn)行了addslashes,最后的部分沒有addslashes,卻有htmlspecialchars。也就說,后面的部分沒有單引號,卻有反斜線;前面的部分沒有反斜線,卻有多出來的一個單引號。二者相結(jié)合,構(gòu)成了一個SQL注入漏洞。

最后,請使用者盡快升級20170109版本吧,以修復(fù)這個漏洞。

0日期:2019-09 瀏覽次數(shù):2832

日期:2019-09 瀏覽次數(shù):2875

日期:2019-09 瀏覽次數(shù):2834

日期:2019-09 瀏覽次數(shù):3012

日期:2019-09 瀏覽次數(shù):2899

日期:2019-09 瀏覽次數(shù):2661

日期:2019-09 瀏覽次數(shù):2745

日期:2019-09 瀏覽次數(shù):2828

日期:2019-09 瀏覽次數(shù):2823

日期:2019-09 瀏覽次數(shù):4218

日期:2019-09 瀏覽次數(shù):2748

Copyright ? 2013-2018 Tadeng NetWork Technology Co., LTD. All Rights Reserved.